Geleneksel Zafiyet Yönetiminden CTEM'e Geçiş

- İbrahim Mert COŞKUN

- 2 hours ago

- 7 min read

Bu yazıda okuduğum bir dökümanda öğrendiğim ve bugüne kadar büyük kurumların sistemlerini nasıl yönettiğine dair bilgi öğrendiğim CTEM modelinin ne olduğunu, geleneksel zafiyet yönetiminden farkını ve nasıl uygulandığını konusuna bakacağız. (Bu yazı içerisinde ara ara farklı ekiplere (özellikle nessus atıp pentester'den fazla konuşan kişiler hakkında 😝) sitem olabilecek cümleler içermektedir)

Geleneksel zafiyet yönetimi, uzun yıllar boyunca siber güvenlik ekiplerinin temel araçlarından biri oldu. Aynı zamanda bu araçlar gerek pentest süreçlerinde gerekse de büyük kurumların kendi içlerinde kullandıkları araçlar oldu. Bunun en önemlisini hepimiz biliyoruz: Nessus. Bu araç sayesinde zafiyet yönetimciler pentester oldu. CVSS skorunu 9.8 olarak görenler "zafiyeti kapatmalıyız yoksa her an heklenebiliriz" ya da "zafiyet CVE-2005-XXXX ile başlıyor. 20 yıllık zafiyet var hemen kapatmalıyız" noktasına evrildi. Kurum içerisinde çalışan pentester/güvenlik uzmanlarının dikkate alınmaması, dinlenilmemesi vs. gibi durumlar diğer ekiplere aslında gereksiz yük oluşturmaya başladı. CVSS'in büyüleyici skorlama süreçleri ve CVE tarihlerinin eski olması da bu durumun tuzu biberi oldu. Burada aslında nessus'un herhangi bir suçu yok. Olması gereken metriklere göre zafiyetleri global çapta değerlendirip sunuyor. Ancak kurum içerisindeki anlayış bu süreci yoldan saptırabiliyor. Bu konu farklı bir konuya evrildiği için bunu ayrıca değineceğiz.

Ancak, günümüzün karmaşık ve hızla değişen saldırı yüzeylerinde bu yöntemler yetersiz kalıyor. Binlerce kritik bulgunun arasında boğulmak, önceliklendirme hataları ve gerçek risklerin gözden kaçması gibi sorunlar, güvenlik ekiplerinin etkinliğini azaltmaktadır. Sadece yazılım açıklarına (CVE) odaklanmak yerine; hatalı yapılandırmaları, sahipsiz varlıkları ve kimlik yönetimi risklerini de kapsayan, saldırganın gözünden kuruma bakan dinamik bir süreçtir. Net olmak gerekirse; geleneksel tarayıcılar binlerce zafiyet bulur ve ekipleri boğar. CTEM ise bu karmaşayı filtreleyerek ekiplerin en olası saldırı yollarını kapatmasını sağlar.

CTEM Nedir?

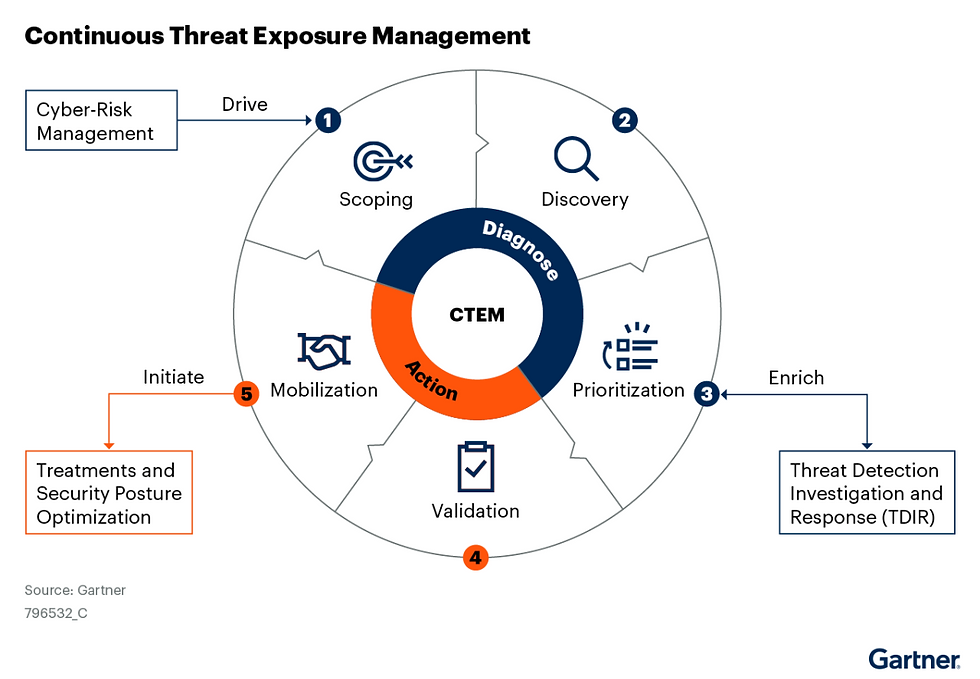

Hafta sonu internal sisteminizi nessus'a verdiğinizi düşünelim. Credential/Uncredential bir şekilde farklı zaman dilimlerinde sistemi taradığı ve sonuçları da çıkarttığını varsayalım. Bir pazartesi sabahı ne olmuş sonuç diye baktığınız zaman eğer kurum'un iç sistemleri "Mordor" gibiyse tüm haftanız hatta ayınız sizin için bir kabus olabilir. İşte bunun bir nebze de olsa önüne geçmek için ortaya çıkan CTEM, Gartner tarafından tanımlanan ve modern zafiyet yönetimini yeniden şekillendiren bir yaşam döngüsü yaklaşımıdır. Geleneksel zafiyet taramalarının ötesine geçerek, sürekli tehdit maruziyetlerini yönetmeyi hedefler. CTEM yaşam döngüsü beş ana aşamadan oluşur:

Scoping (Kapsam Belirleme): Organizasyonun saldırı yüzeyi ve kritik varlıkları net şekilde tanımlanır. Bu aşamada, sadece var olan sistemler değil, bulut, IoT ve üçüncü taraf bileşenler de dahil edilir. Kısaca kuruma ait olan her sistem bu aşamaya girer.

Discovery (Keşif): Varlıkların ve onlara bağlı risklerin tespit edilmesidir. Sadece bilinen varlıklar değil, "Shadow IT" denilen kayıt dışı cihazlar ve yanlış yapılandırılmış bulut servisleri de bu aşamada bulunur. Özellikle Shadow IT teknik ekipler için tam bir kabus.

Prioritization (Önceliklendirme): Tespit edilen bulgular, sadece CVSS puanlarına değil, gerçek saldırı olasılığına ve işletme etkisine göre sıralanır. Her açık kritik değildir. CTEM, "Bu açık gerçek bir saldırıda kullanılabilir mi?" sorusuna yanıt arar. EPSS (İstismar Tahmin Puanı) ve KEV (Bilinen İstismar Edilen Zafiyetler) gibi metriklerle, iş süreçlerine en çok zarar verecek riskler öne çekilir. (EPSS ve KEV kavramlarına değineceğiz)

Validation (Doğrulama): Tespit edilen bir zafiyetin gerçekten istismar edilip edilemeyeceğinin test edilmesidir. "PoC exploitation" ve "manual verification" tam olarak burada devreye girer. Saldırganın bu kapıdan girip içeri sızıp sızamayacağı kanıtlanır.

Mobilization (Harekete Geçirme): Bu aşama sadece "yama yapın" demek değildir. İlgili ekiplerle (IT, DevOps, Cloud) iş birliği yaparak, riskin nasıl en verimli şekilde giderileceğine dair aksiyon planı oluşturulması ve sürecin takip edilmesidir.

Bu yaşam döngüsü, sürekli ve dinamik bir süreçtir. Tehdit ortamı değiştikçe, CTEM döngüsü de güncellenir ve organizasyonun güvenlik durumu gerçek zamanlı olarak iyileştirilir.

Geleneği Yık Yeniliklere Sahip Çık: EPSS ve KEV

Geleneksel zafiyet yönetiminde, önceliklendirme genellikle CVSS (Common Vulnerability Scoring System) puanlarına dayanır. Ancak CVSS, zafiyetin teknik şiddetini ölçerken, gerçek dünyadaki saldırı olasılığını ve işletme üzerindeki etkisini tam yansıtmaz. Bu nedenle, sadece CVSS puanına güvenmek hatalı kararlar alınmasına yol açar.

Nessus örneğinden devam edersek; tarama sonucunda birden fazla zafiyet çıktığını düşünelim. Bir tarafta kurum içerisinde ortaya çıkan "MS17-010" zafiyeti olsun diğer tarafta da "SSL Version 2 and 3 Protocol Detection" zafiyeti olsun. Bu noktada nessus SSL zafiyetini "Critical" olarak göstermektedir (https://www.tenable.com/plugins/nessus/20007). MS17-010 zafiyeti ise "High" olarak gösterilmektedir (https://www.tenable.com/plugins/nessus/97737).

İşler tam bu noktada karışıyor. Critical olarak gözüken zafiyet üzerinden uzun uzun toplantılar, konuşmalar, tartışmalar, vay efendim bu zafiyet kritik bir zafiyet ve CVSS skoru da bu acilen kapatmamız gerekiyor tartışmaları uzuyor gidiyor. İşte tam bu noktada imdadımıza EPPS ve KEV konuları imdadımıza yetişiyor.

EPSS (Exploit Prediction Scoring System)

Önceliklendirme aşamasında kullanılan EPSS ve KEV, "hangi zafiyeti önce kapatmalıyım?" sorusuna matematiksel ve kanıta dayalı yanıtlar veren iki kritik metriktir. Geleneksel CVSS (Zafiyet Puanı) sisteminin yarattığı "her şey kritik" karmaşasını bu iki metrik çözer.

EPSS, zafiyetlerin istatistiksel olarak sömürülebilme olasılığını tahmin eden bir metrik sistemidir. Geçmiş saldırı verileri, zafiyet türleri, exploit kodlarının varlığı ve diğer faktörler analiz edilerek, her zafiyet için bir sömürü olasılığı skoru oluşturulur. Bu skor, güvenlik ekiplerine hangi zafiyetlerin aktif olarak hedef alınabileceği konusunda önemli ipuçları verir.

EPSS, bir zafiyetin önümüzdeki 30 gün içinde siber saldırganlar tarafından kullanılma olasılığını tahmin eden bir yapay zeka/makine öğrenmesi modelidir.

Nasıl Çalışır? Veriler günlük olarak güncellenir. Bir zafiyetin (CVE) teknik detaylarına, hakkında sosyal medyada konuşulup konuşulmadığına, Dark Web'deki hareketliliğine ve metasploit gibi araçlara kodunun düşüp düşmediğine bakar.

Değer Aralığı: $0$ ile $1$ ($0\%$ - $100\%$) arasındadır.

Örnek: CVSS puanı $9.8$ (Kritik) olan bir zafiyetin EPSS puanı $0.02$ ($2\%$) olabilir. Bu, zafiyetin teorik olarak tehlikeli olduğunu ama pratikte kimsenin bunu kullanmadığını gösterir.

Tabii bu noktada bu değerler kafadan atılarak rastgele oluşturulmaz. Bu model, FIRST.org tarafından yönetilir ve binlerce farklı veri noktasını (tehdit istihbaratı, sosyal medya hareketliliği, kod depoları vb.) analiz ederek bir CVE'nin istismar edilme olasılığını tahmin eder. Nasıl hesaplandığı konusuna gelirsek;

EPSS modeli, bir zafiyet için yaklaşık 1.100'den fazla değişkeni hesaba katar. Temel veri kaynakları şunlardır:

Zafiyetin Özellikleri: CVSS vektörü, zafiyetin türü (uzaktan kod yürütme, yetki yükseltme vb.).

İstismar Kanıtları: Metasploit, Exploit-DB, Github vs. gibi platformlarda çalışan bir kodun (exploit) yayınlanıp yayınlanmadığı.

Saldırı İzleri: IDS/IPS sistemlerinden gelen "gerçek dünyada bu açığa yönelik saldırı denemeleri yapılıyor mu?" verisi.

Sosyal Medya ve Haberler: Twitter (X), bloglar ve Dark Web forumlarındaki tartışma yoğunluğu.

Burada şu konuya dikkat edilmelidir. EPSS, CVSS gibi elinizle kutucukları işaretleyip hesaplayabileceğiniz bir sistem değildir. Çünkü veriler her gün değişir (bugün %10 olan risk, yarın bir exploit yayınlandığında %90 olabilir).

Peki bu oranı nasıl biliriz/hesaplarız?

FIRST tarafından yayımlanan bir "Exploit Prediction Scoring System (EPSS)" sistemi vardır. EPSS Data Search adresinden herhangi bir CVE numarasını (Örn: CVE-2023-XXXX) yazarak güncel puanı görebilirsiniz. Burası her gün güncel olarak güncellenerek verileri takip edebilir ve çıkan zafiyetlerin ne derece riskli olduğunu kurumunuza göre belirleyerek hesaplayabilirsiniz.

Puanı Okuma: Probability vs. Percentile

Bir EPSS sonucuna baktığınızda karşınıza iki değer çıkar:

EPSS Score (Probability): Zafiyetin gelecek 30 gün içinde istismar edilme olasılığı. ($0.00$ ile $1.00$ arası).

Percentile (Yüzdelik Dilim): Bu zafiyetin, sistemdeki diğer tüm zafiyetlere göre ne kadar "tehlikeli" olduğunu gösteren sıralama.

Örnek: Eğer bir CVE için percentile 0.99 ise, bu zafiyet dünyadaki tüm zafiyetlerin %99'undan daha fazla risk taşıyor demektir.

KEV (Known Exploited Vulnerabilities)

KEV listesi, aktif olarak saldırılarda kullanılan ve kamuya açık olarak bilinen zafiyetleri içerir. CISA (ABD Siber Güvenlik ve Altyapı Güvenliği Ajansı) tarafından tutulan, gerçek dünyada siber saldırganlar tarafından aktif olarak kullanıldığı kanıtlanmış zafiyetlerin listesidir. Kısaca "In-the-wild" olarak belirttiğimiz sanal veya yalan dünyada değil aktif olarak istismar edilen zafiyetlerin listesini içerir. Burada SSL zafiyetini veya orta seviye çıkan Apache zafiyetlerini görmezseniz. Burası kurtlar vadisi; vurduğunu indiren ve aktif olarak PoC kullanılarak exploit edilebilen zafiyetleri belirtmektedir. Eğer bir zafiyet KEV listesindeyse, CVSS puanına bakılmaksızın "acil" koduyla kapatılmalıdır. Çünkü bu zafiyet artık teorik bir risk değil, "sahada kullanılan bir silahtır."

Bir Zafiyetin KEV Listesine Girmesi İçin Gereken 3 Şart

CISA, bir zafiyeti bu kataloğa eklemek için şu kriterlerin karşılanmasını şart koşar:

CVE Tanımlayıcısı: Zafiyetin atanmış resmi bir CVE ID'si olmalıdır.

Aktif İstismar Kanıtı: Zafiyetin kötü niyetli kişilerce gerçek sistemlere karşı kullanıldığına dair güvenilir kanıtlar bulunmalıdır.

Net Bir Çözüm: Zafiyet için yayınlanmış bir yama (patch) veya uygulanabilir bir hafifletme (mitigation) yöntemi mevcut olmalıdır.

KEV Neden Önemlidir?

Geleneksel zafiyet yönetimi genellikle CVSS (Common Vulnerability Scoring System) skorlarına dayanır. Ancak yüksek CVSS skoruna sahip her zafiyet saldırganlar tarafından kullanılmayabilir. KEV ise teorik risk yerine gerçekleşmiş riske odaklanır:

Önceliklendirme: Kurumlar, binlerce kritik seviyedeki zafiyeti yamamak yerine, önce KEV listesindeki (saldırganların halihazırda kullandığı) zafiyetleri kapatarak riski hızla düşürürler.

Zaman Sınırı: CISA, ABD federal kurumlarına bu listedeki zafiyetleri kapatmaları için belirli bir "son tarih" (Due Date) belirler. Bu tarihler özel sektör için de bir standart haline gelmiştir.

Ransomware Bağlantısı (En Korkutucusu): Katalog, hangi zafiyetlerin fidye yazılımı (ransomware) saldırılarında kullanıldığını da belirtir.

Özellik | CVE / NVD | CISA KEV | EPSS (Exploit Prediction) |

Kapsam | Tüm bilinen zafiyetler | Sadece istismar edilenler | İstismar edilme olasılığı |

Doğruluk | Genel bilgi sağlar | Kesin kanıta dayanır | Tahminleme yapar |

Kullanım Amacı | Envanter ve kayıt | Acil aksiyon ve yama | Gelecek risk tahmini |

Önceliklendirme Sürecine Entegrasyon

CTEM yaklaşımında, CVSS, EPSS ve KEV birlikte kullanılır. Örneğin:

CVSS yüksek, EPSS düşük ve KEV’de olmayan bir zafiyet, düşük öncelikli olabilir.

CVSS orta, EPSS yüksek ve KEV’de olan bir zafiyet, acil müdahale gerektirir.

Aşağıdaki tablo daha net ve özet bir

Durum | Öncelik Seviyesi | Aksiyon |

KEV Listesinde + Yüksek EPSS | ACİL (P0) | Hemen müdahale et, saldırı şu an gerçekleşiyor olabilir. |

Düşük CVSS + KEV Listesinde | YÜKSEK (P1) | Puanı düşük olsa bile saldırganlar bunu kullanıyor, hemen kapat. |

Yüksek CVSS + Düşük EPSS | ORTA (P2) | Tehlikeli ama şu an bir saldırı belirtisi yok, planlı yamaya dahil et. |

Düşük CVSS + Düşük EPSS | DÜŞÜK (P3) | İzlemeye devam et, kaynak ayırma. |

Bu kombinasyon, kaynakların etkin kullanılmasını ve gerçek risklerin önceliklendirilmesini sağlar.

Not: Bu noktada CTEM kapsamında farklı bir konu daha karşımıza çıkmaktadır. Saldırı Yolu Analizi" (Attack Path Mapping)" konusu. Ancak bu konu yazıyı uzatacağından sonraki konuya buna detaylı değinerek daha açıklayıcı bir şekilde ele alacağız. Aynı zamanda bu konu "BAS (Breach and Attack Simulation) Araçları" konusuna da değinmektedir.

CTEM Olgunluğuna Ulaşmak İçin İlk 3 Adım

Sonuç olarak; CTEM yaklaşımını benimsemek, organizasyonların güvenlik duruşunu güçlendirir. Klasik zafiyet tarama araçlarında ortaya çıkan ve aktif olarak kullanılmayan ancak "Kritik" veya "Acil" olarak nitelendirilen yanlış anlaşılmaların önüne geçer. Amaç harcanan eforu olabildiğince optimum bir şekilde ve doğru kaynakları doğru yerlere yönlendirerek süreci tamamlamaktır. Bu sürece başlamak için genelde önerilen üç temel adım şu şekilde olabilir:

Kapsamın Doğru Belirlenmesi: Sadece geleneksel varlıklar değil, cloud, IoT ve üçüncü taraf bileşenleri de dahil edilmelidir. Kapsam dışı kalan alanlar en fazla risk alanını oluşturabilir.

Gerçek Tehdit Verilerini Kullanılması: CVSS puanlarına ek olarak EPSS ve KEV gibi metrikleri entegre edilebilir. Önceliklendirmede gerçek saldırı olasılığı da göz önüne bulundurulmalıdır.

Doğrulama ve Simülasyonları Sürekli Hale Getirilmesi: BAS araçları ve manuel PoC çalışmaları ile savunma mekanizmalarının etkinliğini düzenli olarak test edin. (Sonraki yazının konusu)

Yararlı olması dileğiyle

Kaynakça:

Comments